Οι ελληνικές κυβερνήσεις επιχειρούν από το 2011 να αγοράσουν ένα σύστημα διείσδυσης στα λειτουργικά συστήματα αρχικά των υπολογιστών και στη συνέχεια των έξυπνων κινητών, όπως αποδεικνύουν πολλά από τα 1.300 emails της ιταλικής εταιρείας Hacking Team, που δημοσιεύθηκαν στο WikileaksHacking Team | Wikileaks μετά από χακάρισμα του σέρβερ της το 2015.

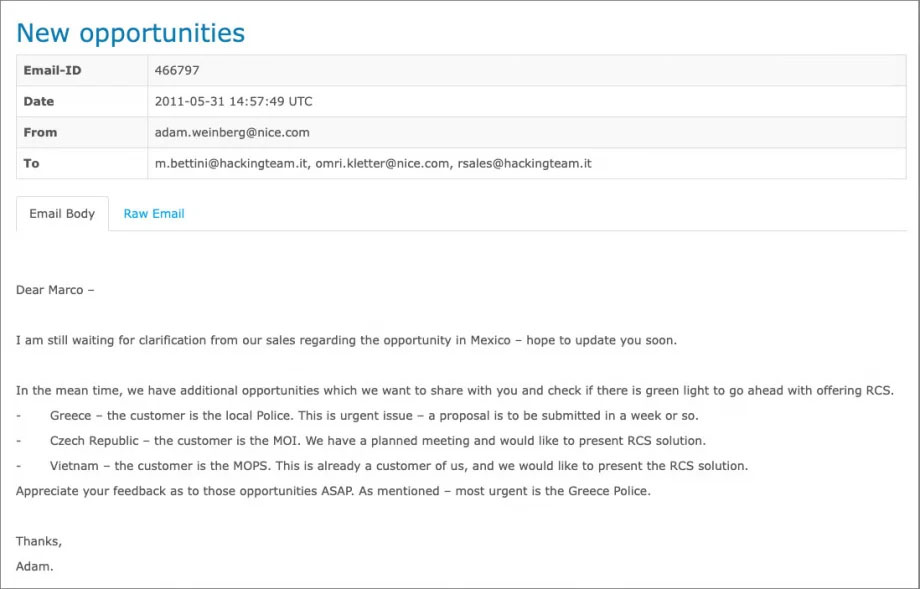

«Αγαπητέ Μάρκο, ακόμη περιμένω διευκρινίσεις από τις πωλήσεις μας σχετικά με την ευκαιρία στο Μεξικό – ελπίζω να σας ενημερώσουμε σύντομα. Στο μεταξύ, έχουμε νέες ευκαιρίες που θέλουμε να μοιραστούμε μαζί σας και να τσεκάρουμε αν υπάρχει το πράσινο φως για να προχωρήσουμε σε προσφορά RCS (σ.σ.: Remote Control System, στα ελληνικά Σύστημα Απομακρυσμένου Ελέγχου, δηλαδή στην περίπτωση αυτή spyware).

Ελλάδα – πελάτης είναι η τοπική Αστυνομία. Είναι επείγον το ζήτημα. Θα υποβληθεί πρόταση σε μία εβδομάδα περίπου.

Τσεχική Δημοκρατία – ο πελάτης είναι το υπουργείο Εσωτερικών. Έχουμε προγραμματίσει μια συνάντηση και θα θέλαμε να παρουσιάσουμε τη λύση RCS.

Βιετνάμ – πελάτης είναι το υπουργείο Δημόσιας Ασφάλειας. Αυτός είναι ήδη πελάτης μας και θα θέλαμε να παρουσιάσουμε τη λύση RCS.

Θα το εκτιμούσα εάν θα είχα τα σχόλιά σας σχετικά με αυτές τις ευκαιρίες το συντομότερο δυνατό. Όπως ανέφερα, πιο επείγουσα είναι η Ελληνική Αστυνομία. Ευχαριστώ, Άνταμ».

Το email από την ιστοσελίδα των Wikileaks.

Τα παραπάνω είναι μέρος ηλεκτρονικής αλληλογραφίας που ανταλλάχθηκε τον Μάιο του 2011 μεταξύ της ιταλικής Hacking Team και της ισραηλινής Nice, με αρχικό αποστολέα στέλεχος της τελευταίας, που ζητά από τον συνομιλητή του αν γίνεται στο εμπορικό κομμάτι να εμφανίζεται μπροστά η Hacking Team. Οι Ιταλοί δίνουν πράσινο φως για την Ελλάδα [Email-ID466834] και συμφωνείται ότι εφόσον η προμήθεια προχωρήσει, θα γίνει μέσω ενός εγχώριου συνεργάτη (system integrator) της NICE, ο οποίος επρόκειτο να συμμετάσχει σε έναν δημόσιο διαγωνισμό. Παράλληλα γίνεται λόγος για προμήθειες που θα λάβουν τόσο η ισραηλινή εταιρεία [Email-ID565113], όσο και ο Έλληνας. Τα πλάνα αυτά φαίνεται ότι ναυάγησαν όταν ο εγχώριος αντιπρόσωπος αποφάσισε να αποσυρθεί από τη διαγωνιστική διαδικασία προμήθειας τον Ιούνιο του 2011, λόγω στενότητας χρόνου [Email-ID588244].

Σύμφωνα με την ίδια διαρροή, που είναι δημόσια αναρτημένη στα Wikileaks, το ενδιαφέρον από ελληνικής πλευράς φαίνεται ότι αναθερμάνθηκε ενάμιση χρόνο μετά, αρχές του 2013.

Η Αντιτρομοκρατική Υπηρεσία της Ελληνικής Αστυνομίας χρειαζόταν, σύμφωνα με δύο πηγές που μίλησαν στο inside story ανεξάρτητα η μία από την άλλη, ένα λογισμικό με το οποίο θα μπορούσαν να παρακολουθηθούν μέλη μιας ακροαριστερής οργάνωσης που χρησιμοποιούσε βία, από internet cafe στα οποία σύχναζαν τα μέλη της για να ανταλλάσσουν μηνύματα ηλεκτρονικού ταχυδρομείου.

«Συμμετέχουμε σε μια νέα πιθανή ευκαιρία RCS στην Ελλάδα – πελάτης είναι η τοπική Ελληνική Αστυνομία. Ο πελάτης αναζητά ολοκληρωμένη λύση LI (σ.σ.: lawful interception, στα ελληνικά νόμιμη συνακρόαση που πιάνει συμβατικές κλήσεις και sms), η οποία θα αντικαταστήσει το τρέχον σύστημα, και έχει εκδηλώσει ενδιαφέρον και για λύση τύπου RCS. Θα εκτιμούσα το “πράσινο φως” σας για την προσφορά RCS σε αυτόν τον πελάτη» γράφει στις 31 Ιανουαρίου στέλεχος της NICE Systems [Email-ID442558].

Άλλο στέλεχος της ισραηλινής εταιρείας, με email του της ίδιας ημερομηνίας, κάνει τις συστάσεις μεταξύ της Hacking Team και του νέου έλληνα συνεργάτη «που είναι σε επαφή με την ελληνική αστυνομία […]». Σύμφωνα με το ίδιο email, πρώτη προτεραιότητα για την ΕΛΑΣ είναι η σουίτα μόλυνσης ηλεκτρονικών υπολογιστών και δευτερευόντως κινητών τηλεφώνων. «Έχουν αναφέρει (ότι ενδιαφέρονται για) 100 ταυτόχρονες μολύνσεις, ωστόσο αυτό θα εξαρτηθεί από την τιμή. Η πρόταση θα πρέπει να είναι σπονδυλωτή, ώστε να μπορούμε να προσαρμόσουμε το πακέτο με βάση τον διαθέσιμο προϋπολογισμό». Προηγουμένως, ενάμιση χρόνο πριν, οι Ισραηλινοί μιλούσαν για 50 στόχους [Email-ID466816]. Για την εξάπλωση της «μόλυνσης» των στόχων ζητούμενο από ελληνικής πλευράς είναι να μπορεί να γίνει όχι μόνο με φυσικό αλλά και με απομακρυσμένο τρόπο.

Η ιταλική εταιρεία που βρισκόταν σε διαπραγματεύσεις με τις ελληνικές κυβερνήσεις έκανε επίδειξη του συστήματος στην ελληνική αστυνομία και μέσω της ισραηλινής εταιρείας Nice συνεργαζόταν με δύο τουλάχιστον έλληνες αντιπροσώπους. Ο ένας ήταν πρώην υπάλληλος του ΟΤΕ με εμπειρία στον τομέα (με αυτόν δεν προχώρησε η συνεργασία, απλώς ανταλλάχθηκε αλληλογραφία). Αντίθετα ο άλλος εκπροσωπούσε επί χρόνια ξένους οίκους και φαίνεται ότι έκλεισε ραντεβού με την ελληνική αστυνομία.

Τον Φεβρουάριο του 2013 τα στελέχη της ιταλικής εταιρείας Μασιμιλιάνο Λούπι και Αλεξάντερ Σκαραφίλε επισκέφθηκαν την Αθήνα, διανυκτέρευσαν σε ξενοδοχείο της Βουλιαγμένης και έκαναν παρουσίαση του trojan, του κακόβουλου λογισμικού που εμπορευόταν η εταιρεία, σε στελέχη της Ελληνικής Αστυνομίας, όπως προκύπτει από τα μηνύματα ηλεκτρονικού ταχυδρομείου της ιταλικής εταιρείας. Στη συνάντηση συμμετέχει και ένας εκπρόσωπος της ισραηλινής εταιρείας. Σύμφωνα με δύο ανθρώπους που ήταν παρόντες στην συνάντηση της Αθήνας και μίλησαν στο inside story, επιδείχθηκε η δυνατότητα να «μολυνθεί» με το trojan υπολογιστής, αλλά η τιμή φάνηκε υψηλή στην Ελληνική Αστυνομία. «Ανάλογα με τους στόχους που “χτυπάει” το σύστημα κυμαίνεται και η τιμή, είναι διαφορετικό να έχεις 100 στόχους και διαφορετικό 1.000» είπε στο inside story ένας από τους παρόντες. Σύμφωνα με έναν από τους συμμετέχοντες στις διαπραγματεύσεις, στη συνέχεια ένα μέλος της ελληνικής κυβέρνησης μετέβη στο Ισραήλ για συζητήσεις με τη Nice.

Η Hacking Team και το σύστημα απομακρυσμένου ελέγχου

Με την Hacking Team ασχολήθηκε το 2014 το Citizen Lab του Πανεπιστημίου του Τορόντο, όταν εντόπισε ότι προϊόν της είχε χρησιμοποιηθεί εναντίονHacking Team and the Targeting of Ethiopian Journalists | Citizen Lab δημοσιογράφων στην Αιθιοπία. Το Citizen Lab είναι ένα διεπιστημονικό εργαστήριο με βασικούς σκοπoύς τη διερεύνηση της ψηφιακής κατασκοπίας κατά της κοινωνίας των πολιτών, την τεκμηρίωση των πρακτικών που περιορίζουν την ελευθερία του λόγου στο διαδίκτυο, την ανάλυση των ρυθμίσεων για την ιδιωτική ζωή, την ασφάλεια και τις πληροφορίες των δημοφιλών εφαρμογών και την εξέταση των μηχανισμών διαφάνειας και λογοδοσίας στη σχέση μεταξύ εταιρειών και κρατικών υπηρεσιών όσον αφορά τα προσωπικά δεδομένα και άλλες δραστηριότητες επιτήρησης. Εκεί απευθύνθηκε πριν κάποιους μήνες και ο έλληνας δημοσιογράφος Θανάσης ΚουκάκηςΠοιος παρακολουθούσε το κινητό του δημοσιογράφου Θανάση Κουκάκη;, κι έτσι διαπίστωσε ότι το κινητό του παρακολουθούνταν από κατασκοπευτικό λογισμικό. Για την υπόθεση έχει διαταχθεί έρευνα από την Εθνική Αρχή Διαφάνειας και την Αρχή για τη Διασφάλιση του Απορρήτου των Επικοινωνιών (ΑΔΑΕ).

Όπως διαβάζουμε στο κείμενο του 2014, η Hacking Team, γνωστή και ως HT S.r.l., είναι μια εταιρεία με έδρα το Μιλάνο που προμηθεύει με «επιθετική τεχνολογία» κυβερνήσεις ανά τον κόσμο. Ένα από τα βασικά προϊόντα τους είναι αυτό που είδαμε ότι ενδιαφερόταν να αποκτήσει η Ελληνική Αστυνομία, γνωστό ως Remote Control System (RCS), ένα trojan που πωλείται αποκλειστικά σε υπηρεσίες πληροφοριών και επιβολής του νόμου σε όλον τον κόσμο. Πρόκειται δηλαδή για ένα spyware (λογισμικό κατασκοπίας). Η ιστοσελίδα της Hacking Team περιγράφει το προϊόν ως «τη λύση» για την παρακολούθηση στόχων που χρησιμοποιούν όλο και περισσότερο κρυπτογράφηση, ή εκείνων που βρίσκονται εκτός συνόρων της κυβέρνησης που θέλει να τους παρακολουθήσει.

Όπως έγραφε η ιταλική εταιρεία στην μπροσούρα της το 2011, το RCS είναι εντελώς αόρατο στο άτομο-στόχο. «Το λογισμικό μας παρακάμπτει τα συστήματα προστασίας όπως antivirus, antispyware και προσωπικά firewalls». Συγκεντρώνει μία πληθώρα πληροφοριών από τη συσκευή του στόχου, όπως κρυπτογραφημένες συνομιλίες, τοποθεσία, ιστορικό αναζήτησης και έχει πρόσβαση σε κάμερα και ηχείο. «Επιτεθείτε στον στόχο σας είτε απομακρυσμένα, είτε τοπικά, χρησιμοποιώντας διάφορους διαύλους εγκατάστασης. Όταν ο στόχος σερφάρει στο διαδίκτυο, όταν ανοίγει ένα αρχείο, όταν λαμβάνει ένα sms ή όταν περνάει τα σύνορα με το laptop του».

Με την έρευνα του Citizen Lab το 2014 δεν ήταν η πρώτη φορά που η ιταλική Hacking Team βρέθηκε στο επίκεντρο της (αρνητικής) δημοσιότητας. Το 2012 έγινε γνωστό ότι το spyware RCS χρησιμοποιήθηκε εναντίον του βραβευμένου μαροκινού μέσου ενημέρωσης Mamfakinch και κατά του ακτιβιστή ανθρωπίνων δικαιωμάτων των Ηνωμένων Αραβικών Εμιράτων, Αχμέντ Μανσούρ.

Από τον «Ανδρέα» της ΕΥΠ μέχρι σήμερα

Μετράμε ήδη δύο αποτυχημένες προσπάθειες για την προμήθεια του RCS από την Ελλάδα, όταν τον Νοέμβριο του 2014 ένα άτομο που συστήνεται ως Ανδρέας, υπάλληλος της ΕΥΠ, αλληλογραφεί ηλεκτρονικά με την Hacking Team (πρώτα από το προσωπικό και έπειτα από το υπηρεσιακό του email).

Σύμφωνα με τα λεγόμενα του «Ανδρέα», το ενδιαφέρον του υπουργείου περιστρέφεται γύρω από το spyware RCS Galileo.

Όσο προχωράει η συνομιλία, και πάλι ανασταλτικός παράγοντας για την προμήθεια φαίνεται να είναι το κόστος. Ο –κατά τα λεγόμενά του– εντεταλμένος υπάλληλος της ΕΥΠ ρωτάει αν το σύστημα γίνεται να νοικιαστεί (αντί να αγοραστεί), κάτι που η εταιρεία ξεκαθαρίζει ότι δεν μπορεί να κάνει [Email-ID440532]. «Το υπουργείο μας δεν είναι εφικτό να ξοδέψει αυτά τα χρήματα τώρα (σ.σ.: αυτό το απαγορευτικό κόστος δεν αναγράφεται στα emails). Λυπάμαι πραγματικά», απαντά ο Ανδρέας στους Ιταλούς στις 19 Νοεμβρίου 2014 και κάπως έτσι διακόπτεται η αλληλογραφία.

Τον Ιανουάριο του 2015 η χώρα πάει σε εκλογές. Ενώ στην εξουσία ανεβαίνει ο ΣΥΡΙΖΑ με τους Ανεξάρτητους Έλληνες, το ενδιαφέρον της ιταλικής εταιρείας δεν δείχνει να σταματάει. Ένα νέο πρόσωπο, στέλεχος της Rheinmetall που κατηγορείται μάλιστα σε υπόθεση που βρίσκεται σε εξέλιξη σε δικαστήριο της Αθήνας για «μίζες», εμφανίζεται με «άκρες» στο ελληνικό υπουργείο Αμύνης, την Αστυνομία και την ΕΥΠ. Ο ίδιος φαίνεται τώρα να μην θυμάται αυτή τη συνεργασία, αλλά τα μηνύματα του ηλεκτρονικού ταχυδρομείου είναι εύγλωττα [Email ID- 550619]. Ταυτόχρονα η εταιρεία ενόψει μιας πιθανής συμφωνίας ζητάει και παίρνει βιογραφικά υποψηφίων εργαζομένων.

Όμως στις 7 Ιουλίου 2015, το όνειρο για την ιταλική εταιρεία του Μιλάνου διακόπτεται απότομα. Ο κώδικάς της γίνεται δημόσιοςZero-Day Exploits Leaked in Hacking Team Breach | securityweek.com και 1.310 μηνύματα της ηλεκτρονικής αλληλογραφίας διαρρέουν στα Wikileaks. Τα υπολείμματα της Hacking Team αφομοιώνονται από μια εταιρεία, την Cy4gate, που έχει πίσω της το κρατικό fund του Άμπου Ντάμπι, Μουμπαντάλα.

Ως αποτέλεσμα της διαρροής παραιτήθηκε ο επικεφαλής της κυπριακής Υπηρεσίας Πληροφοριών (ΚΥΠ), Αντρέας Πεντάρας, που είχε αγοράσει λογισμικό μόλυνσης υπολογιστών και τηλεφώνων συνολικής αξίας 290.000 ευρώ. Η παραίτησή του, παρά το γεγονός ότι οι κυπριακές αρχές «διέρρευσαν» πως το λογισμικό είχε αγοραστεί αποκλειστικά για τις ανάγκες της εθνικής ασφαλείας της Κύπρου, κρίθηκε απαραίτητη για να διασφαλιστεί «η ακεραιότητα της αρχής».

Σύμφωνα με πληροφορίες του inside story, επί ΣΥΡΙΖΑ-ΑΝΕΛ είχε εξασφαλιστεί ένα ποσό 6-8 εκατ. ευρώ από τα απόρρητα κονδύλια για νέα συστήματα νόμιμης συνακρόασης προς αντικατάσταση των απαρχαιωμένων που υπήρχαν στην ΕΥΠ και την Αντιτρομοκρατική. (Το σύστημα νόμιμης συνακρόασης της προηγούμενης γενιάς είναι σε τόσο κακή κατάσταση, που αρκεί μία αναβάθμιση του δικτύου από 3G σε 4G για να μην μπορούν να ακούσουν τις επικοινωνίες). Παρόλα αυτά η προμήθεια δεν κατάφερε να προχωρήσει πριν τις εκλογές του 2019.

Ο τελευταίος διαγωνισμός και το νομικό πλαίσιο

Το 2020, η ηγεσία της ΕΥΠ που έχει τοποθετήσει η κυβέρνηση της Νέας Δημοκρατίας προκηρύσσει διαγωνισμό με αντικείμενο την απόκτηση λογισμικού νόμιμης συνακρόασης, στον οποίον αρχικά συμμετέχουν οκτώ εταιρείες. Στην τελική φάση της υποβολής οικονομικής προσφοράς απομένουν η ιταλική RCSABOUT US και η ισραηλινή Elbit (με τους εδώ εκπροσώπους τους). Σύμφωνα με πληροφορίες του inside story, η προσφορά της ισραηλινής εταιρείας ήταν κάτω από 3,5 εκατ. ευρώ, ενώ τελικά το σύστημα κατακυρώνεται στην ιταλική εταιρεία για 6,2 εκατ. ευρώ, που πληρώνονται από διαφορετικούς κωδικούς. Προηγουμένως η φθηνότερη ισραηλινή εταιρεία είχε αποκλειστεί για τυπικούς λόγους. Σχεδόν έναν χρόνο μετά, το καλοκαίρι του 2021 η ιταλική εταιρεία υπέστη κυβερνοεπίθεση, όπως παραδέχθηκε η ίδια με ανακοίνωσήPRESS RELEASE της.

Ένα ενδιαφέρον ερώτημα είναι αν η σύμβαση της ΕΥΠ υπογράφεται με την ιταλική εταιρεία ή με νομική οντότητα άλλης χώρας, όπως είχε γίνει με το προηγούμενο σύστημα νόμιμης συνακρόασης που ως γνωστόν είχε καταλήξειΕίκοσι μήνες στη φυλακή ο προμηθευτής κοριών στην ΕΥΠ και την ΕΛ.ΑΣ στον Εισαγγελέα.

Μετά τις αποκαλύψεις του inside story για την παρακολούθηση του κινητού του δημοσιογράφου Θανάση Κουκάκη με λογισμικό κατασκοπίας ονόματι Predator, ο κυβερνητικός εκπρόσωπος Γιάννης Οικονόμου τόνισε ότι «οι ελληνικές αρχές δεν χρησιμοποιούν τα συγκεκριμένα λογισμικά». Το ίδιο λένε και πηγές του inside story στην ΕΛΑΣ και την ΕΥΠ. Ωστόσο στην υπόθεση αυτή, μία νέα αποκάλυψηΕχθρός του Κράτους: Αποδεικνύουμε ότι η κυβέρνηση Μητσοτάκη παρακολουθούσε τον δημοσιογράφο Θανάση Κουκάκη από τους Reporters United, που απέδειξαν ότι πριν την παράνομη μόλυνση του κινητού του με spyware η ΕΥΠ παρακολουθούσε τον δημοσιογράφο Θανάση Κουκάκη (είχε γίνει άρση του απορρήτου του για λόγους εθνικής ασφαλείας), περιέπλεξε την κατάσταση, αφού προέκυψε το εξής ερώτημα: «πόσο πιθανό είναι η παγίδευση του κινητού του Κουκάκη από το Predator να είναι έργο ιδιώτη;».

Ο Μπιλ Μάρκζακ, ανώτερος ερευνητής στο Citizen Lab, επιστήμονας με μεγάλη τεχνική επάρκεια στην ανίχνευση spyware, ο οποίος επιβεβαίωσε στον έλληνα δημοσιογράφο ότι έχει πέσει θύμα του συγκεκριμένου λογισμικού παρακολούθησης είχε ερωτηθείΠοιος παρακολουθούσε το κινητό του δημοσιογράφου Θανάση Κουκάκη; από το inside story εάν πρόκειται για κρατική υπηρεσία ή για ιδιωτική εταιρεία που βρίσκεται πίσω από την παρακολούθηση του Κουκάκη. Στην απάντησή του ανέφερε: «Από τεχνική άποψη δεν μπορούμε να πούμε ακριβώς αν πρόκειται για την ελληνική κυβέρνηση ή για ιδιωτική εταιρεία. Δεν έχουμε ωστόσο δει περίπτωση στην οποία ένα ισχυρό λογισμικό υποκλοπής […] να έχει πουληθεί σε μία ιδιωτική εταιρεία για τη δική της χρήση. […] είναι δύσκολο να φανταστώ ένα σενάριο όπου μια ιδιωτική εταιρεία θα μπορούσε νόμιμα να χρησιμοποιεί το Predator. Ακόμα, αυτού του τύπου το λογισμικό κοστίζει συνήθως πολλά εκατομμύρια δολάρια, που πιθανόν δεν θα μπορούσε να πληρώσει μια ιδιωτική εταιρεία».

Το νόμιμο, το παράνομο και το γκρίζο

Η ανάγκη των διωκτικών αρχών για λογισμικά που «ακούνε» τις επικοινωνίες μέσω δεδομένων και εφαρμογών δεν είναι παράλογη, αφού τα συμβατικά λογισμικά νόμιμης (συμβατικής) συνακρόασης «πιάνουν» πλέον μόνο ένα 10-20% των επικοινωνιών, έτσι όπως έχει εξελιχθεί η τεχνολογία και ο τρόπος με τον οποίον επικοινωνούμε.

Το ερώτημα που γεννάται είναι: Μπορεί το ελληνικό κράτος να χρησιμοποιήσει νόμιμα ένα λογισμικό κατασκοπίας; Η σύντομη απάντηση είναι όχι, αλλά κυρίως για τεχνικούς και όχι για νομικούς λόγους. Δεν υπάρχει δηλαδή κάποια ρητή απαγόρευση στην ελληνική νομοθεσία.

Για αρχή ξεκαθαρίζουμε ότι δεν υπάρχει μια κοινή ευρωπαϊκή γραμμή πάνω στο θέμα. Το ζήτημα των παρακολουθήσεων από δημόσιες αρχές για σκοπούς εθνικής ασφάλειας είναι εκτός του πεδίου εφαρμογής της ευρωπαϊκής νομοθεσίας. Αυτό σημαίνει πως η κάθε χώρα το ρυθμίζει με τον δικό της τρόποHow Democracies Spy on Their Citizens, ή το αφήνει αρύθμιστο, σε μια γκρίζα περιοχή. Κάποιοι όπως για παράδειγμα η Γερμανία, έχουν προχωρήσει σε νομοθεσία που επιτρέπει ξεκάθαρα το spywareGermany’s New Surveillance Laws Raise Privacy Concerns. Στην Ισπανία, πριν από λίγες ημέρες ο επικεφαλής του Εθνικού Κέντρου Πληροφοριών φέρεται να επιβεβαίωσε ότι 18 μέλη του κινήματος ανεξαρτησίας της Καταλονίας παρακολουθούνταν –από spyware– με δικαστική έγκριση. Η επιβεβαίωση ήρθε δύο εβδομάδες αφότου εμπειρογνώμονες του Citizen Lab δήλωσαν ότι τουλάχιστον 63 άτομα που συνδέονται με το καταλανικό κίνημα ανεξαρτησίας είχαν στοχοποιηθεί ή μολυνθεί με το spyware Pegasus.

Βάσει του ελληνικού συντάγματος, το απόρρητο των επικοινωνιών είναι απολύτως απαραβίαστο δικαίωμα και μπορεί να αρθεί μόνο σε δύο περιπτώσεις: για λόγους εθνικής ασφάλειας ή για ιδιαίτερα σοβαρά εγκλήματα. Για να γίνει αυτό πρέπει να δοθεί άδεια από Εισαγγελέα ή το Δικαστικό Συμβούλιο αντίστοιχα. Οι άρσεις απορρήτου είναι δίμηνες και αν πρόκειται για λόγους εθνικής ασφαλείας δεν χρειάζεται αιτιολόγηση και δεν υπάρχει περιορισμός στις φορές που μπορούν να ανανεωθούν. Το αν οι κρατικές αρχές (π.χ. Αστυνομία, ΕΥΠ) κάνουν κατάχρηση της άρσης του απορρήτου ενός «στόχου» (π.χ. τον ακούνε περισσότερο από δίμηνο χωρίς να έχει δοθεί παράταση) ή δεν ακολουθούν τις νόμιμες διαδικασίες (ακούνε χωρίς άδεια), ελέγχεται από την Αρχή Διασφάλισης του Απορρήτου Επικοινωνιών. Ο τρόπος που ελέγχει η ΑΔΑΕ είναι μέσω των ίδιων των λογισμικών νόμιμης επισύνδεσης, που είναι εγκατεστημένα στους παρόχους τηλεπικοινωνιών. Εκεί καταγράφεται κάθε παρέμβαση του χειριστή για να γίνει η νόμιμη επισύνδεση.

Σύμφωνα με ειδικούς των επικοινωνιών που μίλησαν στο inside story, στα λογισμικά spyware οι παρεμβάσεις των χειριστών δεν μπορούν να καταγραφούν, άρα δεν μπορεί να ελεγχθεί πότε και ποιος τα χρησιμοποίησε και εναντίον ποιου. Εδώ λοιπόν έγκειται το τεχνικό πρόβλημα που καθιστά την παρακολούθηση με spyware εν δυνάμει παράνομη. Με απλά λόγια, αν μια διωκτική αρχή ή υπάλληλοί της παρανομούν, τα ίχνη που το αποδεικνύουν μπορούν να σβηστούν χωρίς να το αντιληφθεί η αρμόδια ελεγκτική αρχή. Και αυτό είναι παράνομο.

Ειδικοί στη νομοθεσία του απορρήτου των επικοινωνιών είπαν στο inside story ότι «πλέον τα πάντα είναι επικοινωνία, ό,τι κάνουμε βρίσκεται σε ένα cloud και το δίκαιο πρέπει να βρει έναν τρόπο να καλύψει τις νέες τεχνολογίες, σε σχέση με τις παρακολουθήσεις». Οι ελληνικές αρχές τα τελευταία χρόνια αντιλαμβάνονταν την ανάγκη να συμπληρωθεί το λογισμικό συμβατικής συνακρόασης με ένα εργαλείο καταγραφής των συνδιαλέξεων μέσω εφαρμογών επικοινωνίας. Για να γίνει αυτό έλειπαν, σύμφωνα με τις διαρροές των Wikileaks, πρωτίστως τα λεφτά. H υπόθεση Κουκάκη αποτελεί μια ένδειξη πως ίσως κάποιος τα βρήκε.

Πηγή: insidestory.gr

Μήπως με συστήματα τέτοια έχει γεμίσει η χώρα από το 2015? Μήπως τα έφεραν στη χώρα ξένοι που ήθελαν να έχουν στο χέρι τους πάντες για να εκβιάζουν καταστάσεις? Μήπως να ψάχνεται διεξοδικά το κάθε κινητό και ο υπολογιστής ατόμων που συλλαμβάνονται ακόμα για το πιο απλό αδίκημα ?Μόνο έτσι μπορεί να τους κόψετε λίγο τη φόρα. Λέτε να βλέπω πολλά έργα κατασκοπείας ε? Τι να πω μπορεί…….. Πάντως δε χάνεται κάτι αν ψάχνεται κινητά και υπολογιστές μπορεί να βρείτε ΛΑΒΡΑΚΙΑ. Μπορεί …….